Безопасность мобильных устройств (MDM, Mobile Device Management)

Цели создания

- Снижение рисков информационной безопасности, связанных с утечкой конфиденциальной информации.

- Создание эффективного механизма управления мобильными устройствами пользователей.

- Повышение экономической эффективности от внедрения MDM-системы при реализации политик безопасности.

Задачи, которые решает MDM-система

- Контроль доступа пользователей мобильных устройств к конфиденциальной информации компании через корпоративные сервисы.

- Препятствие установке на мобильные устройства программного обеспечения через недоверенные источники (защита от мошеннических приложений, противодействие заражению устройства вредоносным кодом).

- Удалённое управление операционной системой мобильного устройства, направленное на противодействие доступа сторонних лиц к конфиденциальной информации (блокирование устройства, сброс пароля, полное удаление информации с устройства, управление паролями и т.д.).

- Оперативное реагирование на хищение/утерю устройства (например, блокирование устройства в случае потери).

- Оперативное автоматизированное реагирование на инциденты информационной безопасности, связанные с нарушением/игнорированием политик безопасности компании.

- Препятствие перехвату конфиденциальной информации в результате реализации защищённых соединений.

- Постоянный сбор журналов событий и аудит активности пользователей.

- Оперативное и централизованное управление политиками безопасности для мобильных устройств.

- Возможность гибкой настройки/использования групповых политик и конфигураций (настройка политик, применяемых к устройствам, используя группы пользователей из AD) применительно как к личным, так и к корпоративным устройствам.

- Инвентаризация используемых устройств и установленного на них программного обеспечения.

В последние годы использование мобильных устройств в корпоративной среде набирает всё большие обороты. По данным IDC, к 2017 году 25% бюджетов на IT будут потрачены на мобильные приложения и сервисы, а количество корпоративных мобильных приложений к 2016 году увеличится в 4 раза. Переход пользователей и руководителей бизнеса на мобильные устройства практически неизбежен.

Количество вредоносного кода и выявляемых уязвимостей в мобильных приложениях также возрастает. В связи с широким использованием механизмов «взлома» для платформ iOS и Android (jailbreak/root) вероятность непреднамеренного внедрения вредоносного кода на мобильное устройство высока как никогда.

В условиях всё большего вовлечения смартфонов и планшетов в бизнес-процессы организаций управление мобильными устройствами становится важнейшей задачей. Возможность мобильного доступа к корпоративным информационным ресурсам организации порождает ряд проблем с точки зрения информационной безопасности:

- нарушение конфиденциальности информации в результате кражи или утери устройства;

- нарушение конфиденциальности информации в результате доступа посторонних лиц к устройству, оставленному без присмотра;

- доступ к конфиденциальной информации внешних нарушителей посредством использования вредоносного программного кода;

- хищение информации работником, имеющим легитимный доступ к информации и хранящим эту информацию на своем устройстве (путём отправки через личную почту, выкладывания в сервисы облачного хранения данных и проч.).

Проблема усугубляется тем, что используемые устройства часто являются личными, а это означает, что организация не может полностью регламентировать работу владельца с его устройством.

Все вышеописанные проблемы в сочетании с активным проникновением мобильных устройств в корпоративную среду приводят к необходимости решения ряда задач:

- разработка политик управления мобильными устройствами, которые приобретают сотрудники;

- обеспечение соблюдения политик и регламентов использования этих устройств, предоставление доступа, развертывание и обновление приложений;

- оказание поддержки пользователям в процессе эксплуатации мобильных устройств для доступа к корпоративным данным.

Внедрение систем MDM (Mobile Device Management) является составной частью стратегии обеспечения безопасности конфиденциальной информации при использовании мобильных устройств. Такие системы позволяют обеспечивать контроль над мобильными устройствами, имеющими доступ к корпоративным сервисам организации, и способствуют снижению рисков, связанных с утечкой с данных устройств конфиденциальной информации.

ЭЛВИС-ПЛЮС предлагает решение проблемы управления идентификационными данными пользователей на основе продуктов производителей — лидеров мирового рынка (по оценке Gartner ): MobileIron и Citrix XenMobile.

Архитектура и основные функции

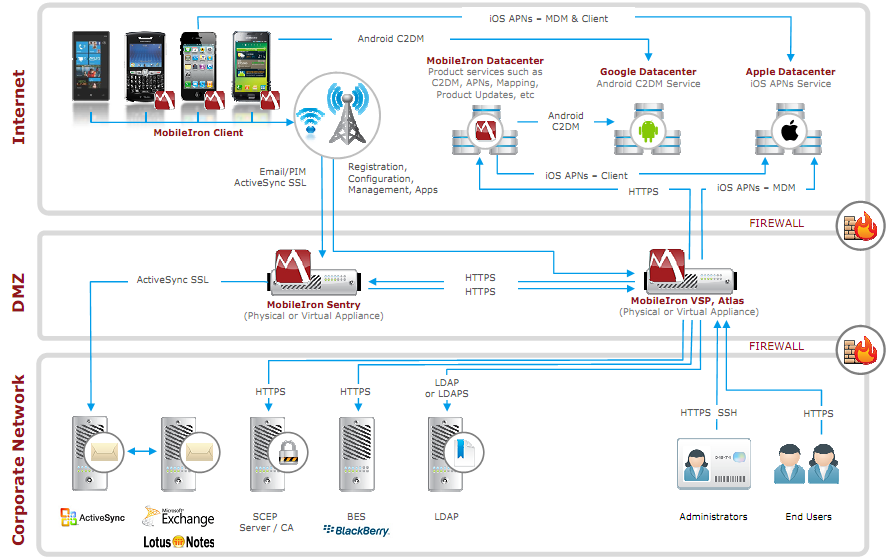

Архитектура cистемы на примере продуктов MobileIron включает в себя два основных компонента:

- MobileIron VSP.

- MobileIron Sentry (опционально).

MobileIron VSP обеспечивает все базовые функции Системы, а MobileIron Sentry обеспечивает интеграцию с сервисами электронной почты ActiveSync.

Для реализации вышеперечисленных задач в существующую инфраструктуру должны быть включены два устройства MobileIron VSP и MobileIron Sentry (опционально).

Основные возможности системы

Управление устройствами на базе различных мобильных операционных систем:

- Учёт устройств и управление ими.

- Конфигурация устройств.

- Блокировка встроенных модулей (фотокамера, карта памяти, Bluetooth, Wi-Fi).

- Принудительное использование паролей.

- Удалённая блокировка и стирание данных (в т.ч. выборочное, только корпоративных).

- Самообслуживание конечных пользователей.

Управление приложениями:

- Инвентаризация.

- Безопасная публикация и доставка.

- Защита от мошеннических приложений.

Дистанционный контроль:

- Определение точного местонахождения.

- Постоянный сбор журналов событий и аудит активности.

Корпоративная интеграция:

- Веб-службы API.

- Интеграция с BES и ActiveSync.

- Службы каталогов AD/LDAP.

- Архивация SMS-сообщений.

Преимущества от внедрения

- Повышение эффективности процессов управления доступом пользователей к корпоративным информационным ресурсам.

- Снижение затрат на администрирование мобильных устройств за счёт экономии на трудозатратах ИТ-персонала.

- Снижение финансовых затрат на приобретение корпоративных мобильных устройств за счёт возможности безопасного использования личных устройств сотрудников.

- Снижение вероятности финансовых и имиджевых потерь компании, связанных с инцидентами ИБ при использовании мобильных устройств.