Контроль действий пользователей и администраторов

Цели создания системы

- Минимизация возможных потерь в результате реализации рисков ИБ, связанных с утечкой конфиденциальной информации.

- Создание эффективного механизма мониторинга действий администраторов и пользователей прикладных систем.

Задачи, которые решает система

- Видеозапись сессий работы пользователей и администраторов прикладных систем для эффективного расследования инцидентов.

- Дополнение информацией различных сторонних систем SIEM.

По статистике около 80% вторжений и атак производится либо изнутри контролируемой зоны объектов сотрудниками самой организации, либо извне с их ведома или при непосредственном участии, а также по недосмотру и небрежности.

По данным опроса «Профессионалы.ру» и компании Symantec около 70% сотрудников компаний выносят корпоративную информацию из внутренней компьютерной сети компании. При этом противодействовать «внешнему врагу» уже не так сложно — весь мир много лет занимается этим, наработано множество рекомендаций, методик, практик и технических средств. А вот полностью обезопасить себя от внутренних угроз практически невозможно. Например, системный или сетевой администратор имеет доступ ко всей информации, а ограничить ему доступ не представляется возможным.

Типовым решением по контролю действий пользователей и администраторов является протоколирование действий, осуществляемых пользователями в информационных системах. Более продвинутые заказчики идут дальше и внедряют у себя системы сбора событий информационной безопасности (Security Information and Event Management, SIEM). Однако, лишь менее 1% нарушений выявляются с помощью системных журналов. Причиной этого является то, что анализ журналов практически не позволяет точно воссоздать действия, выполняемые пользователем. Фактически, журналы событий представляют собой результаты произошедшего, в то время как для осуществления эффективного расследования инцидента необходим анализ того, что именно произошло.

Предлагаемая система на базе решений ObserveIT регистрирует выполняемые действия в наглядном виде с возможностью их последующего просмотра и анализа.

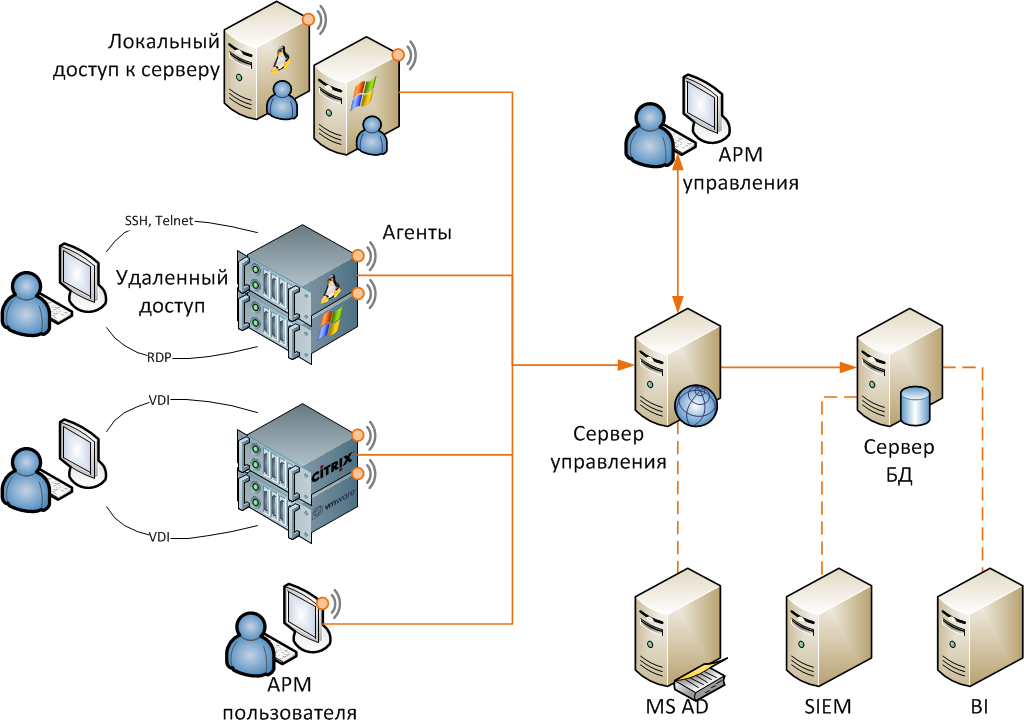

Выполнение поставленных задач возможно с использованием технических решений, обеспечивающих регистрацию пользовательской активности непосредственно на автоматизированном рабочем месте пользователя (администратора) или в консоли сервера. Основным исполнительным компонентом является агент, который разворачивается на рабочем месте пользователя.

Требования к системе

- Захват копий экрана локального рабочего места или серверной сессии.

- Сохранение копий экрана на сервере системы.

- Просмотр действий пользователя как в реальном времени, так и за прошедший период времени.

Компоненты и основные функции системы

- Сервер системы, обеспечивающий хранение событий, видеофайлов и метаданных. Данные, хранящиеся на указанном сервере, могут быть использованы для построения отчетов, а также для интеграции с внешними SIEM-системами, дополняя хранящиеся в них данные.

- Сервер управления, обеспечивающий сбор событий с агентов системы, а также предоставляющий веб-интерфейс управления системой.

- Агенты системы, обеспечивающие контроль пользовательских сессий.

Выгоды от внедрения

- Ускорение реакции на критичные для бизнеса инциденты информационной безопасности.

- Повышение эффективности работы подразделения, ответственного за обеспечение информационной безопасности компании.

- Повышение эффективности взаимодействия подразделений компании, ответственных за эксплуатацию средств информатизации и обеспечение информационной безопасности.