Система защиты баз данных

Цели создания

- Минимизация возможных потерь в результате хищения информации базы данных.

- Создание эффективного механизма аудита базы данных, действий пользователей и администраторов.

- Приведение системы защиты в соответствие требованиям регуляторов.

- Обнаружение и устранение уязвимостей.

Задачи, которые решает система защиты баз данных

- Аудит содержимого базы данных на предмет содержания информации ограниченного распространения посредством встроенных механизмов удалённого сканирования.

- Оперативное обнаружение и реагирование на попытки несанкционированного доступа к информации в базе данных.

- Возможность оперативного контроля состояния защищённости баз данных для руководства компании.

Ключевые возможности

- Управление доступом, представляющее собой межсетевое экранирование, позволяющее осуществлять управление доступом к БД посредством анализа SQL-запросов пользователей.

- Мониторинг активности пользователей БД, поступающей с активного сетевого оборудования, а также с агентов мониторинга, развёрнутых непосредственно на серверах БД.

- Блокирование доступа, обеспечивающее перехват, анализ и соответствующее реагирование (в т.ч. и блокирование) SQL-запросов пользователей.

- Централизованное управление системой.

- Обеспечение доступа к актуальным обновлениям конфигурационных данных, включая сигнатуры атак, политики и т.д., средствами службы Application Defense Center (ADC).

Любая компания, обрабатывающая большие объемы критичной информации в базах данных (БД), может столкнуться с хищением конфиденциальных сведений. Для проведения атак на информационные системы злоумышленники используют широкий спектр «технологий» — DDoS атаки, получение несанкционированного доступа путем компрометации учетных записей пользователей, вредоносное ПО различных типов, взлом службы доменных имен и пр. Значительную долю (более 30% по данным портала hackmageddon.com) успешных внешних атак на информационные системы были проведены при помощи SQL-инъекций (громкие «взломы» последнего времени — атаки на базы данных пользователей LinkedIn, eHarmony и Yahoo, от которых пострадали не только миллионы пользователей, но и репутация компаний, были проведены при помощи SQL-инъекций).

Не меньшую угрозу для безопасности критичной информации в базах данных представляют и сотрудники компании. Нелояльный сотрудник во внутренней сети является вдвойне опасным, поскольку он может получить доступ по локальной сети непосредственно к серверам баз данных. По данным исследования аналитического центра InfoWatch за 2014 год в мире зафиксировано и обнародовано в СМИ 1395 случаев утечки конфиденциальных данных, что на 22% превышает показатель 2013 года.

Система защиты баз данных позволяет эффективно решить проблему несанкционированного доступа к информации, обрабатываемой в СУБД.

АО «ЭЛВИС-ПЛЮС» предлагает систему на основе продуктов одного из производителей – мировых лидеров в разработке технологий аудита и защиты баз данных в реальном времени — Imperva SecureSphere Database Security и IBM InfoSphere Guardium, которые хорошо зарекомендовали себя при использовании в крупных корпоративных информационных системах.

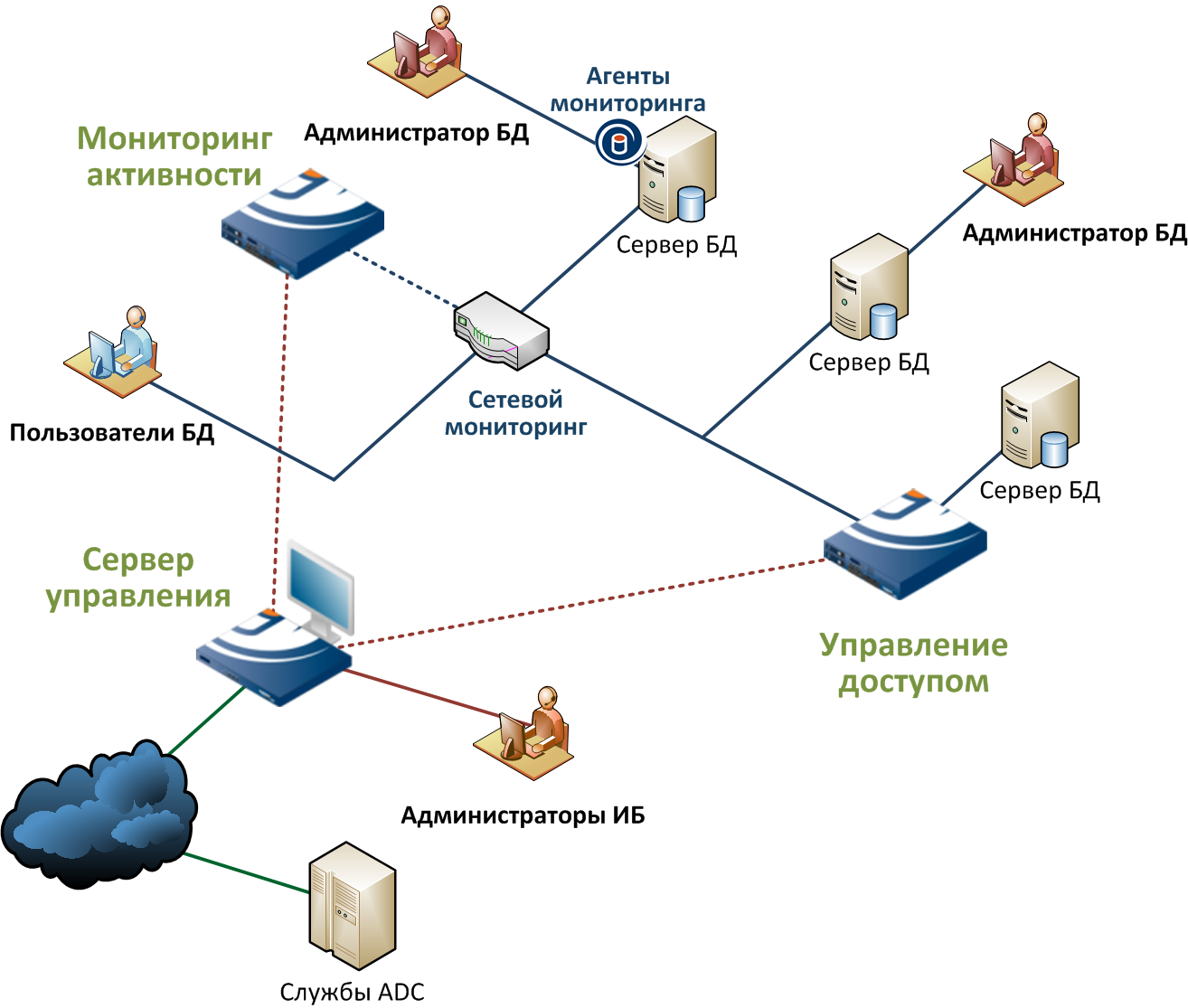

Архитектура и основные функции системы на примере решения Imperva

Подсистема управления доступом, представляющая собой межсетевой экран, позволяющий осуществлять управление доступом к БД посредством анализа SQL-запросов пользователей.

Подсистема мониторинга, представляющая собой модуль, обрабатывающий данные об активности пользователей БД, поступающие как с активного сетевого оборудования, а также (при наличии такой возможности) с агентов, развернутых непосредственно на серверах БД.

Агенты мониторинга, представляющие собой программные модули, разворачиваемые на серверах БД (при наличии такой возможности).

Подсистема блокирования доступа, обеспечивающая перехват, анализ и соответствующее реагирование (в т.ч. и блокирование) SQL-запросов пользователей.

Сервер управления системой.

Службы Application Defense Center (ADC) — услуга, обеспечивающая доступ к актуальным обновлениям конфигурационных данных, включая сигнатуры атак, политики и т.д.

Преимущества от внедрения Системы

- Обнаружение и оперативное реагирование на критичные для бизнеса инциденты информационной безопасности, снижение вероятности финансовых и имиджевых потерь компании, связанных с несанкционированным доступом к БД.

- Повышение эффективности работы подразделения, ответственного за обеспечение информационной безопасности компании, за счет непрерывного аудита и анализа доступа к информации в базах данных.

- Повышение эффективности взаимодействия подразделений компании, ответственных за эксплуатацию средств информатизации и обеспечение информационной безопасности, за счет реализации функций аудита баз данных вне серверов СУБД внешними средствами, которые не влияют на производительность систем.