От чего защищаться в первую очередь — от внешних или внутренних угроз?

Достаточно часто в сфере ИБ возникают противоречивые заявления, причем зачастую со ссылками на одни и те же источники. Одной из таких тем является соотношение внешних и внутренних угроз ИБ. Одни эксперты утверждают, что большинство угроз безопасности информации исходит от инсайдеров, другие утверждают, что от хакеров. Неразбериха с одной стороны вызвана интересами тех или иных экспертов от вендоров, в зависимости от того, от каких угроз защищает их средство, а с другой — неточным истолкованием терминов. К примеру, термин «data breach» иногда толкуют как «утечки данных», хотя во всех отчетах, которые я видел, это понятие более точно было бы толковать как наш стандартный термин «нарушение конфиденциальности, целостности и доступности информации».

Поэтому если разделить понятия, то получится, что если говорить об утечках данных как о нарушении только конфиденциальности (т.е. попросту хищении и утрате информации), то внутренние угрозы, возможно, пока еще превалируют. А если говорить о нарушении конфиденциальности, целостности и доступности информации, то зарубежные исследования говорят о превалировании внешних угроз. Как пример можно видеть в исследовании, проведенном под эгидой CERT с интригующим подзаголовком: «Насколько страшны угрозы инсайда»?

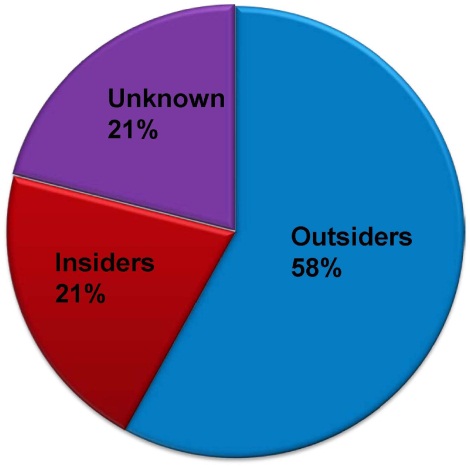

Рис. 1 Соотношение количества инцидентов реализации внешних, внутренних и не идентифицированных угроз ИБ. (Источник: 2011 CyberSecuirtyWatch Survey, CSO Magazine, U.S. Secret Service, Software Engineering Institute CERT Program at Carnegie Mellon University and Deloitte.)

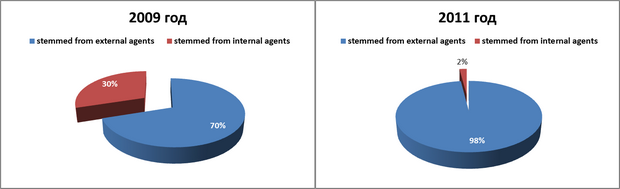

Причем последние исследования говорят о стремительном росте процента внешних угроз. Если мы сравним отчеты исследовательской группы Verizon «DATA BREACH INVESTIGATIONS REPORT» за три года, то увидим, что доля внешних угроз выросла почти на 30% в течение этого периода.

Рис. 2 Соотношение внешних и внутренних угроз ИБ. (Источник: 2011 Verizon RISK Team)

В первую очередь я это связываю с высокими темпами роста инцидентов с персональными данными, и особенно хищением идентификационных данных в системах дистанционного банковского обслуживания.

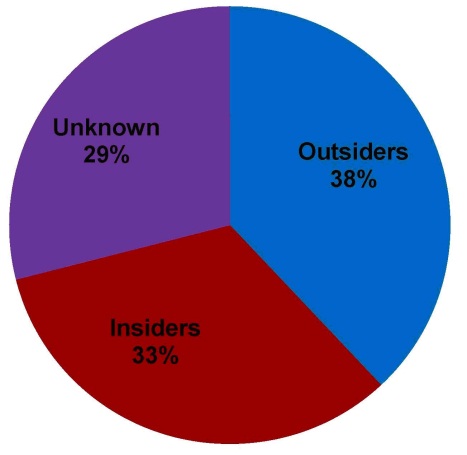

Однако, справедливости ради стоит отметить, что если рассмотреть больше параметров, чем просто соотношение количества инцидентов, то ситуация может несколько изменится. К примеру, по степени причиненного ущерба, все угрозы находятся примерно на одном уровне, по данным того же CERT.

Рис. 3. Соотношение по степени ущерба инцидентов реализации внешних, внутренних и не идентифицированных угроз ИБ. (Источник: 2011 CyberSecuirtyWatch Survey, CSO Magazine, U.S. Secret Service, Software Engineering Institute CERT Program at Carnegie Mellon University and Deloitte.)

Все это хотелось бы привести только к тому, что извечный спор от каких угроз необходимо защищаться в первую очередь, в большей степени лишен смысла. Сегодня наиболее правильным подходом в определении первостепенных мер ИБ является исключительно привязка к модели угроз конкретного объекта информатизации, и только!